Segmenteringsfel kan vara utmanande att felsöka eftersom de ofta leder till krascher utan att ge detaljerade felmeddelanden. Verktyg som GDB (GNU Debugger) kan dock hjälpa till att identifiera källan till segmenteringsfelet genom att undersöka programmets tillstånd och stackspårning vid tidpunkten för felet.

Det är viktigt att notera att segmenteringsfelen vanligtvis orsakas av programmeringsfel och betraktas som buggar. De bör åtgärdas genom att granska och korrigera den problematiska koden. Vanliga orsaker till segmenteringsfel inkluderar:

- Avreferenser noll eller oinitierade pekare

- Att skriva eller läsa utanför gränserna för en array

- Använda ett minne som tidigare har deallokerats eller frigjorts

- Stackoverflow eller stackkorruption

- Använder oinitierade variabler

Genom att noggrant undersöka din kod och använda felsökningsverktyg som GDB kan du identifiera och åtgärda segmenteringsfelen, för att säkerställa att ditt program fungerar korrekt och inte stöter på dessa fel.

GDB Debugger

GDB (GNU Debugger) är ett kraftfullt felsökningsverktyg som hjälper till att identifiera och analysera problemen i kompilerade program inklusive segmenteringsfel. Det gör att du kan undersöka programmets tillstånd, utlösa brytpunkter och observera exekveringsflödet.

För att använda GDB effektivt för att felsöka segmenteringsfelen måste du kompilera ditt C++-program med de aktiverade felsökningssymbolerna. Dessa symboler inkluderar ytterligare information om programmets struktur, variabler och funktioner som hjälper till i felsökningsprocessen.

Hitta segmenteringsfelet i C++ med GDB

Här är ett exempel på ett kodavsnitt som orsakar ett segmenteringsfel:

#includeint huvud ( ) {

int * ptr = nullptr ;

* ptr = 5 ;

lämna tillbaka 0 ;

}

Låt oss först förklara koden. Sedan kommer vi att diskutera i steg om att hitta ett segmenteringsfel i föregående kod.

'#include

Inuti main()-funktionen finns en deklaration av en pekvariabel 'ptr' av typen int*. Värdet 'nullptr' används som pekarens initialisering vilket är ett speciellt nollpekarvärde som indikerar att det inte pekar på någon giltig minnesplats.

Referensförsök görs med nollpekaren 'ptr' på följande rad som är '*ptr = 5;'. I det här fallet, eftersom 'ptr' är satt till 'nullptr', finns det ingen giltig minnesplats att komma åt.

Nu kommer vi att diskutera några steg som måste antas för att kompilera programmet för att hitta segmenteringsfelet.

Steg 1: Aktivera felsökningssymbolerna

För att börja, se till att kompilera ditt C++-program med de aktiverade felsökningssymbolerna. För att tillhandahålla felsökningsinformationen till den körbara filen under kompileringen, använd flaggan '-g'. Tänk på fallet där vi har en C++-fil som heter 'main.cpp'.

$ g++ -g main.cpp -O huvudSteg 2: Kör GDB

När programmet har kompilerats med felsökningssymboler, kör GDB genom att skicka den körbara filen som ett argument.

$ gdb huvudSteg 3: Starta programmet

Starta programmet genom att skriva 'run' eller 'r' vid GDB-prompten:

$ ( gdb ) springaDitt program kommer sedan att börja köras.

Steg 4: Identifiera segmenteringsfelet

Programmet fortsätter att köras tills det stöter på ett segmenteringsfel. Programmet slutar sedan att köras och GDB producerar ett felmeddelande.

Till exempel: låt oss betrakta den tidigare förklarade koden där när vi försöker tilldela värdet 5 till minnesplatsen som pekas på av nollpekaren, resulterar det i ett segmenteringsfel. Programmet avslutas omedelbart vid den linje där segmenteringsfelet uppstår.

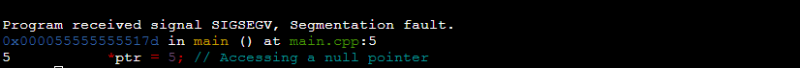

När du kör det här programmet med GDB kommer du att se en liknande utdata som följande:

Denna utdata indikerar att ett segmenteringsfel inträffade i huvudfunktionen på rad 5 i filen 'main.cpp'.

Steg 5: Undersök Stack Trace

För att få mer insikt i segmenteringsfelet kan du undersöka stackspårningen med hjälp av kommandot 'backtrace' eller helt enkelt 'bt'. Detta kommando visar sekvensen av funktionsanrop som leder till kraschen.

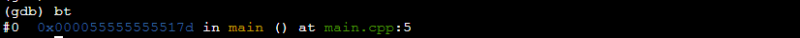

$ ( gdb ) btStackspåret visas som indikerar de funktioner som anropas före segmenteringsfelet:

Denna utdata talar om för oss att segmenteringsfelet inträffade i huvudfunktionen på rad 5 i filen 'main.cpp'.

Steg 6: Ställ in brytpunkterna

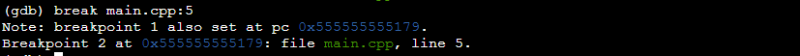

För att undersöka ytterligare kan du ställa in brytpunkterna vid specifika kodrader för att stoppa programmets exekvering vid dessa punkter. Detta låter dig inspektera programmets tillstånd och variabler. Till exempel, för att ställa in en brytpunkt på rad 5 i 'main.cpp', använd kommandot 'break' enligt följande:

$ ( gdb ) ha sönder main.cpp: 5Detta ställer in en brytpunkt på rad 5 i 'main.cpp'-filen:

Steg 7: Återuppta exekveringen

Efter att ha ställt in brytpunkterna, återuppta programmets körning med hjälp av kommandot 'fortsätt' eller helt enkelt 'c':

$ ( gdb ) FortsättaProgrammet fortsätter att köras tills det når brytpunkten.

Steg 8: Inspektera variablerna och koden

När programmet väl stannar vid en brytpunkt kan du använda olika GDB-kommandon för att undersöka variablerna, gå igenom koden och undersöka orsaken till segmenteringsfelet.

Steg 9: Avsluta GDB

När du är klar med felsökningen kan du avsluta GDB med kommandot 'quit':

$ ( gdb ) slutaDetta ger en grundläggande översikt över att använda GDB för att hitta segmenteringsfel i C++-programmen. GDB tillhandahåller många fler funktioner och kommandon som kan hjälpa till med felsökning, och du kan hänvisa till GDB-dokumentationen för mer djupgående information.

Slutsats

Den här artikeln visar användningen av GDB för att hitta segmenteringsfelet i C++. Vi förklarade för dig stegen som måste följas. Dessa steg ger en omfattande förklaring om hur man hittar ett segmenteringsfel i C++ med GDB. Genom att följa dessa steg och använda GDB:s funktioner kan du effektivt lokalisera och felsöka källan till segmenteringsfelet i ditt C++-program.