Den här bloggen kommer att visa:

- Hur installerar jag Hashcat i Kali Linux?

- Hur man använder Hashcat i Kali Linux?

- Bonustips: Hur man använder Kalis ordlistor för lösenordsknäckning

- Slutsats

Hur installerar jag Hashcat i Kali Linux?

Hashcat är ett etiskt hackverktyg som används av cybersäkerhetsproffs för lösenordsknäckning. Den använder brute force och många andra hashalgoritmer för att knäcka hash eller konvertera hash till lösenord. För detta ändamål använder den olika typer av attacklägen. Hashcat är förinstallerat i Kali Linux. Om det inte är installerat på Kali, installera det genom att följa stegen nedan.

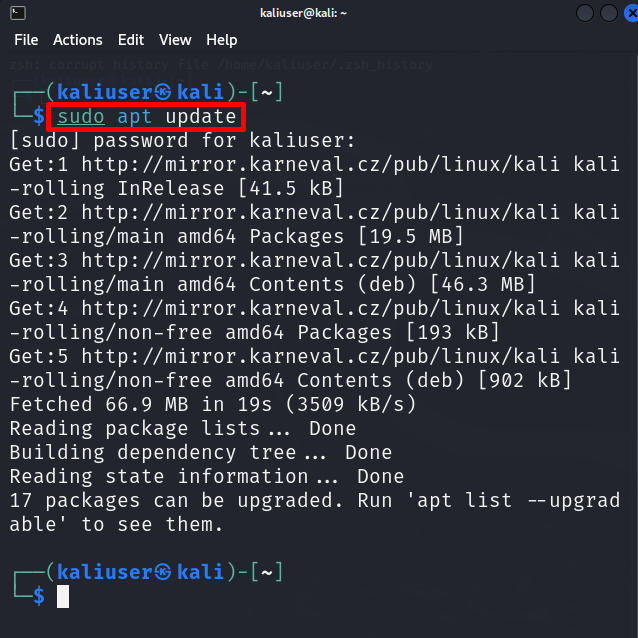

Steg 1: Uppdatera Kali

Uppdatera först Kali till den senaste rullande versionen med hjälp av ' passande uppdatering ” kommando:

sudo passande uppdatering

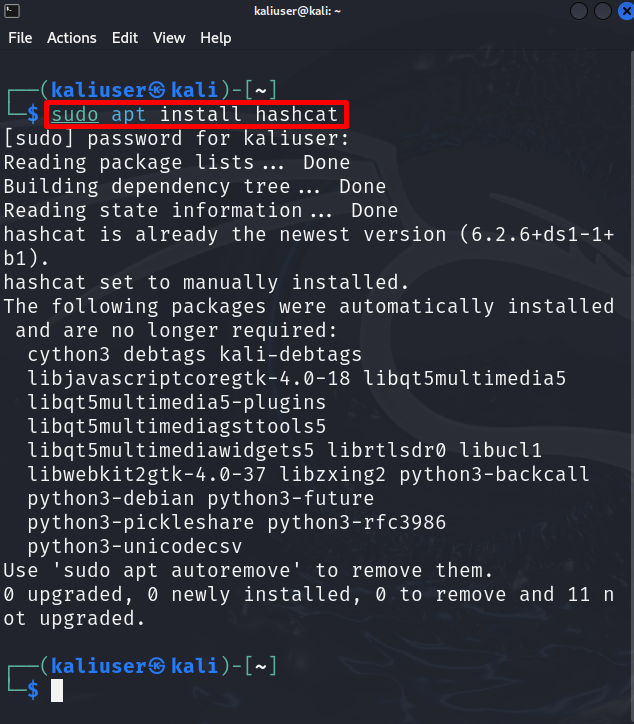

Steg 2: Installera Hashcat

Installera nu hashcat-paketet i Kali med hjälp av ' apt installera hashcat ” kommando:

sudo benägen Installera hashcat

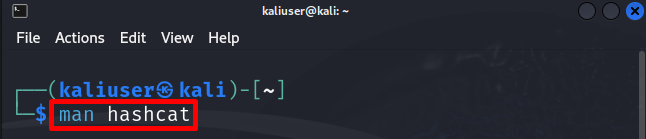

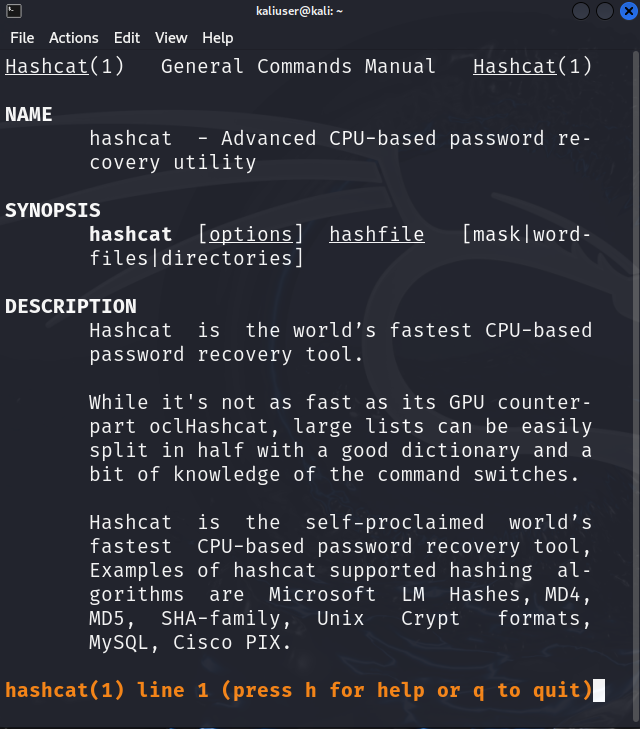

Steg 3: Kontrollera Hashcat-manualen

För att kontrollera hashalgoritmens kod eller för att välja hashcats attacklägen, kontrollera dess manual med kommandot nedan:

man hashcat

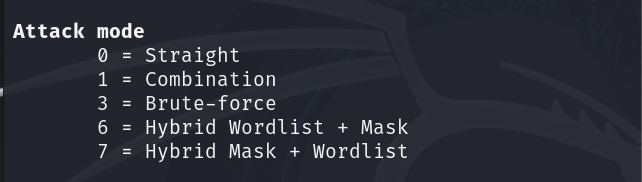

Anfallsläge

Här kan du se att olika attacklägen är tillgängliga i hashcat-verktyget. En kort beskrivning av dessa lägen är följande:

- Hetero: Försök att knäcka lösenordet från en medföljande ordlista.

- Kombination: Försök att knäcka lösenord genom att kombinera ord från flera ordlistor.

- Råstyrka: Den tillämpar brute force-tekniken och provar varje karaktär från den medföljande teckenuppsättningen.

- Hybrid ordlista + mask: Den kombinerar ordlista och mask

- Hybridmask + ordlista: Den kombinerar också mask och ordlista.

- Association Attack: Den använder kombinationer av tips som är associerade med ett visst användarlösenord eller fält som användarnamn, eventuell personlig information eller filnamn:

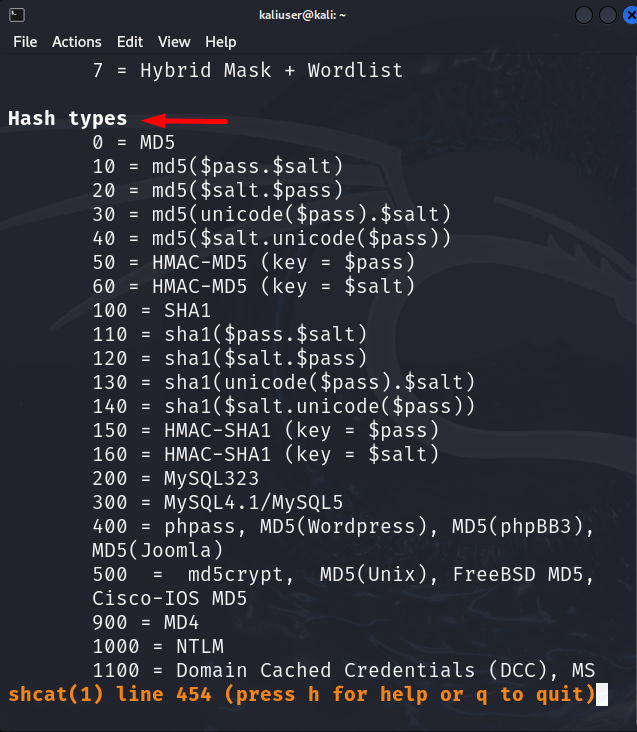

Hashtyper

Vilka typer av hash som krävs för att vara knäckt anges i Hash-typer. Koden för hashtypen används för att knäcka det hashade lösenordet:

Hur man använder Hashcat i Kali Linux?

Hashcat använder CPU- och GPU-knäckare i Kali Linux som effektivt knäcker lösenordet från tillhandahållna hash. Om du använder Kali Linux på en virtuell maskin kan du inte helt använda GPU-knäckare. Men hashcat fungerar bra med CPU-läge också. För att använda hashcat antingen på Kali-systemet eller den virtuella Kali-maskinen måste användaren ha minst 4 till 8 GB RAM.

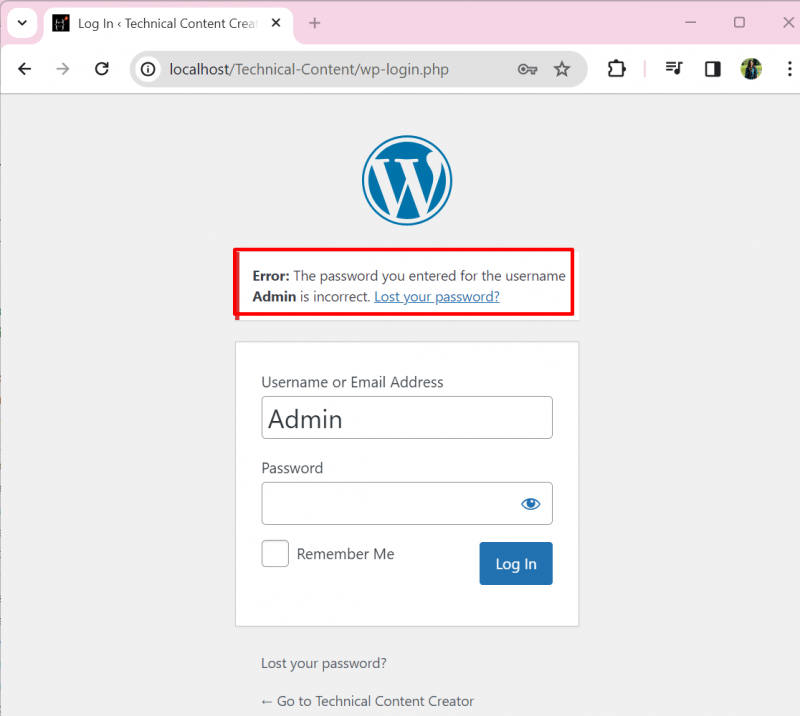

Låt oss försöka förstå användningen av Hashcat för lösenordshackning genom att ta ett exempel på en WordPress-webbplats. Låt oss anta att användaren glömmer lösenordet för administratörskontot och nu inte kan komma åt webbplatsens instrumentpanel som visas nedan:

Nu kommer vi att använda hashcat-verktyget för att återställa WordPress-webbplatsens administratörs glömda lösenord. För korrekt demonstration, följ proceduren nedan.

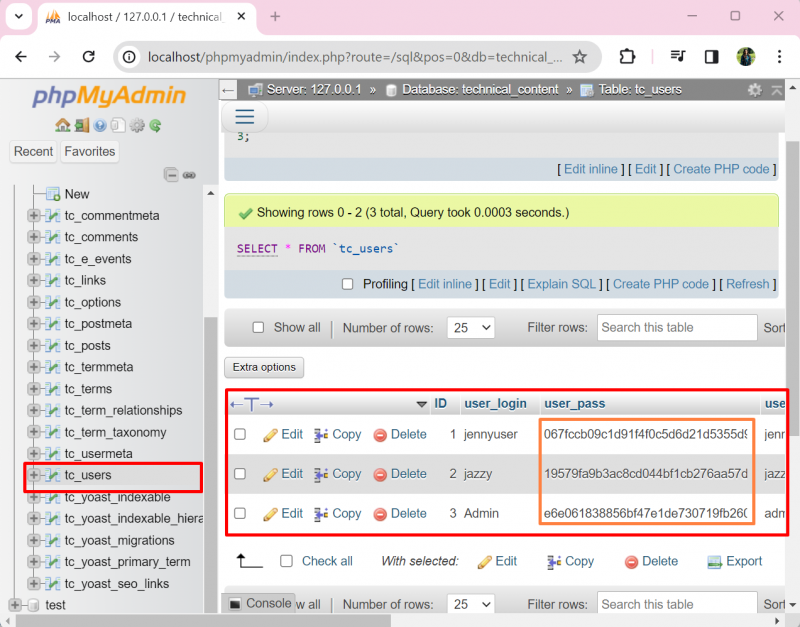

Steg 1: Hämta hashat lösenord

Adminanvändare har definitivt tillgång till WordPress-databasen. Låt oss hämta de krypterade hashade lösenorden för webbplatsanvändare från databasen:

Steg 2: Spara det hashade lösenordet i textfilen

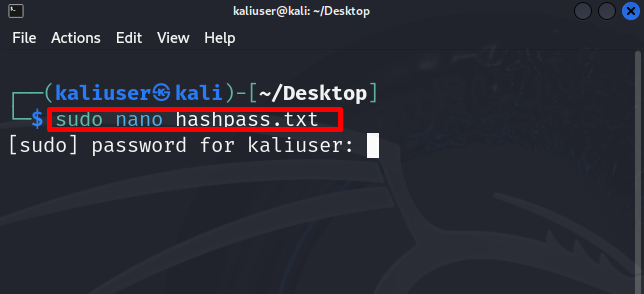

Spara sedan lösenordshasharna i en textfil. Här skapar vi ' hashpass.txt ' fil i ' Skrivbord ”-katalogen genom att använda nanoredigeraren:

sudo nano hashpass.txt

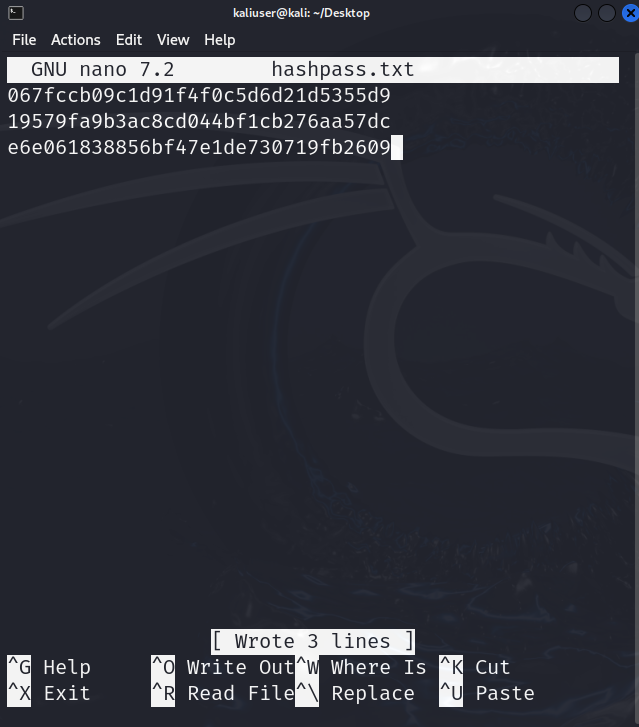

Spara lösenordet som konverteras till hash i ' hashpass.txt ' fil. För demonstration har vi sparat tre lösenord som redan konverterats till hash genom ' MD5 ' hashalgoritm:

För att spara filen, tryck på ' CTRL+S ' och för att stänga av redigeraren, använd ' CTRL+X ”.

Steg 3: Tillhandahåll WordList Dictionary

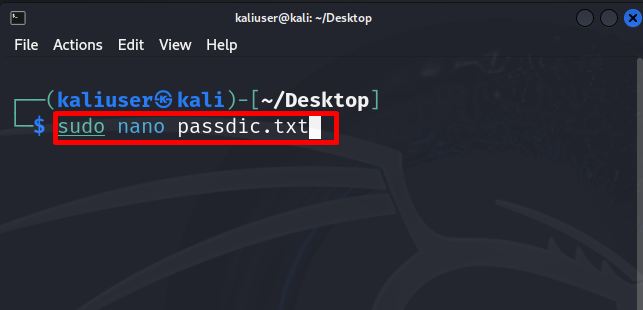

Ange sedan ordlistans ordlista där hashcat kommer att försöka matcha hasharna för ord med de angivna lösenordshasharna i ' hashpass.txt ' fil. Till demonstrationen kommer vi att skapa vår egen ordlista som kommer att innehålla 12 olika lösenord:

sudo nano passdic.txt

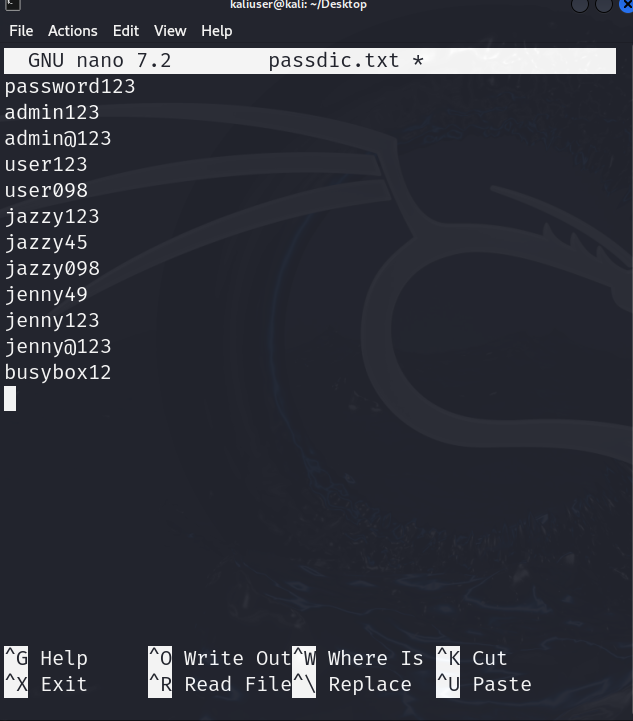

Här har vi sparat olika kombinationer av lösenord i vår ' passdic.txt ' ordlista. Användaren kan också använda Kalis tillhandahållna ordlista som förklaras i avsnittet nedan:

Steg 4: Knäck lösenordet

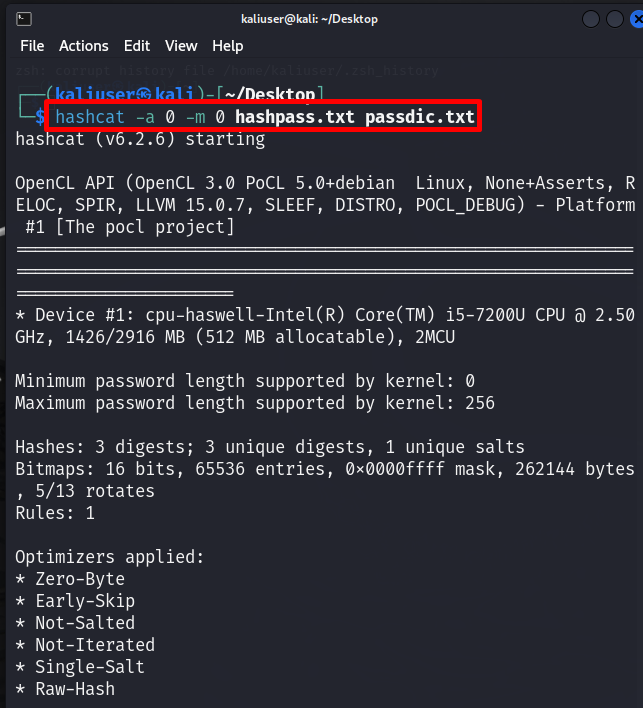

Knäck nu lösenordet med ' hashcat -a

Här, ' -en 0 ' betyder att vi har använt ' Raka attackläge ' och ' -m 0 ” betyder att vi konverterar MD5-hashar till lösenord. Så vi kommer att tillämpa ' MD5 ' hashalgoritm för att matcha hasharna för ' hashpass.txt ” till den angivna ordlistan (passdic.txt):

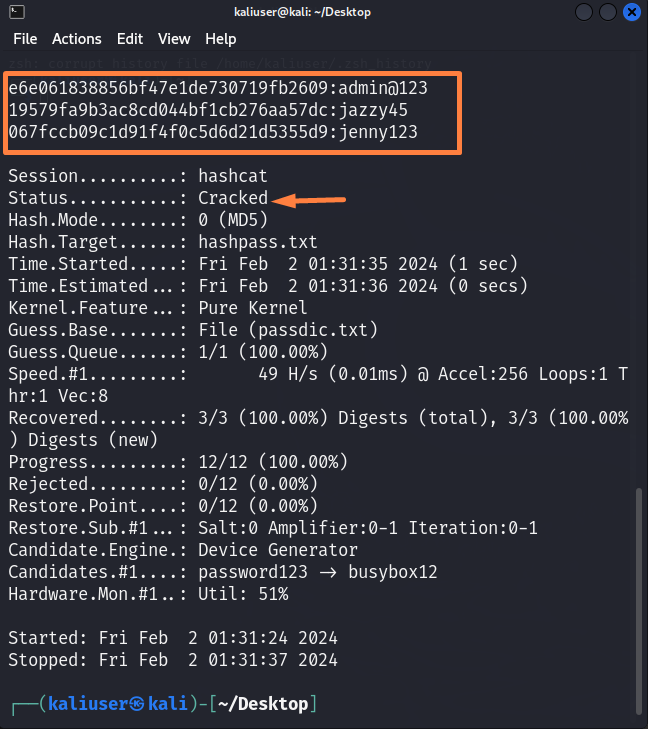

Här kan du se att vi effektivt har knäckt webbplatslösenordet från de medföljande lösenordshasharna:

Steg 5: Verifiering

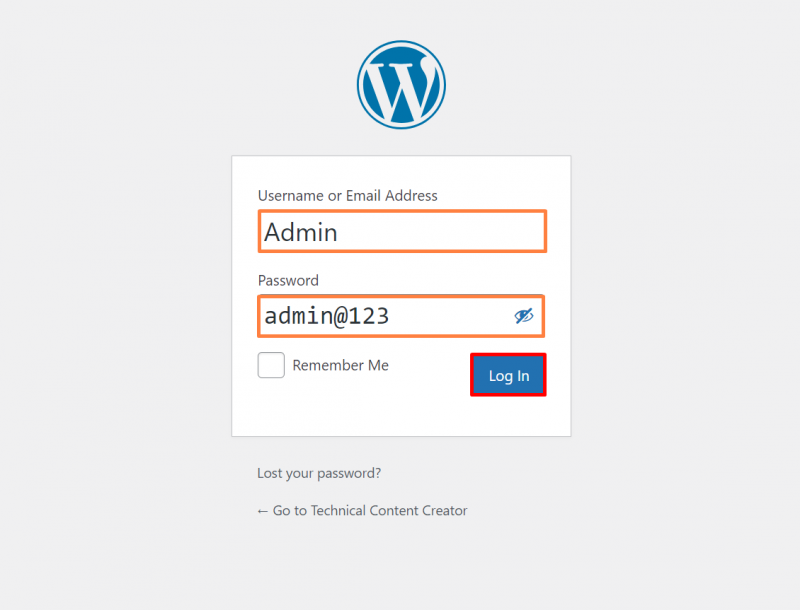

För verifiering, låt oss prova administratörslösenordet ' admin@123 ” för att komma åt WordPress-webbplatsen:

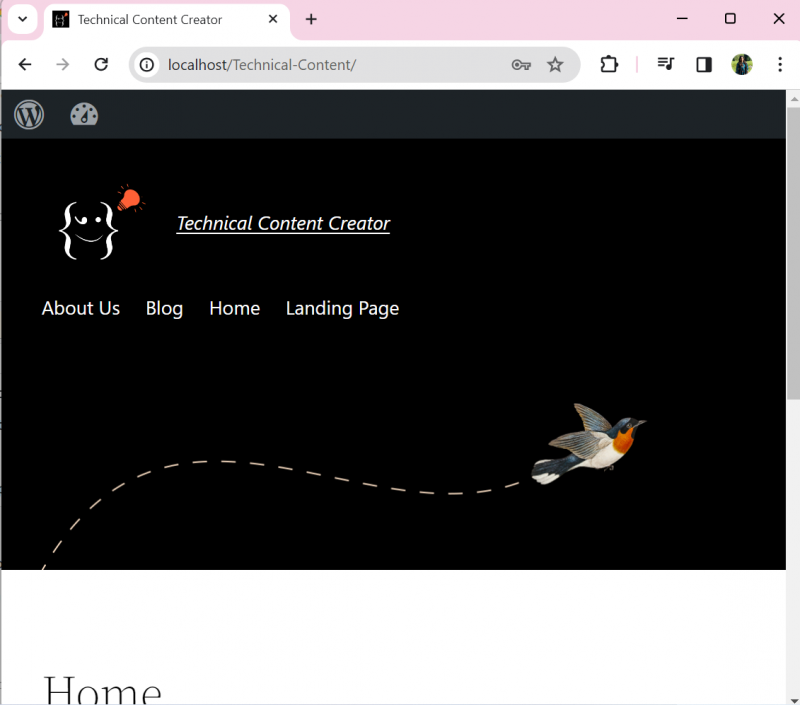

Här kan du se att vi framgångsrikt har återställt det glömda lösenordet med Kalis hashcat-verktyg:

Bonustips: Hur man använder Kalis ordlistor för lösenordsknäckning

Kali Linux tillhandahåller också en förinstallerad ordlista som kommer att användas för att knäcka olika typer av lösenord. Denna ordlista innehåller miljontals ord och lösenordskombinationer. För att använda Kalis ' rockyou.txt ” ordlista för lösenordsknäckning, följ stegen nedan.

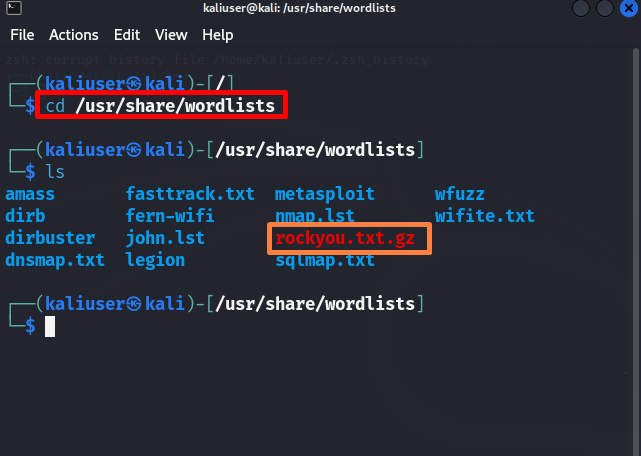

Steg 1: Öppna katalogen 'ordlistor'.

För att öppna ' ordlistor ' katalog, använd det givna kommandot:

CD / usr / dela med sig / ordlistorKör sedan ' ls ' för att visa alla filer och kataloger av Kali's ' ordlistor ” katalog. Här finns olika typer av lösenord eller ordlistor tillgängliga. För att spåra normala eller raka lösenord som användarkontolösenord, kan du använda ' rockyou.txt ' fil:

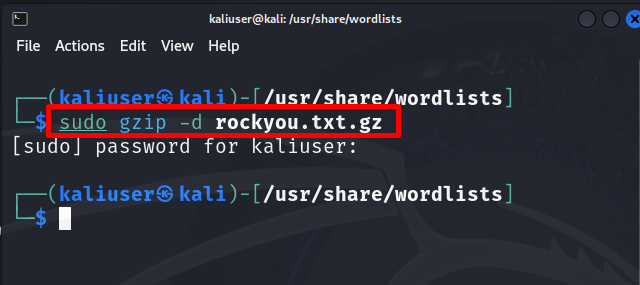

Steg 2: Packa upp filen 'rockyou.txt.gz'.

För att använda ' rockyou.txt ”-filen i hashcat-verktyget, packa först upp filen med ” gzip -d rockyou.txt.gz ” kommando. Denna åtgärd kan kräva ' sudo ' användarrättigheter:

sudo gzip -d rockyou.txt.gz

Steg 3: Knäck lösenordet

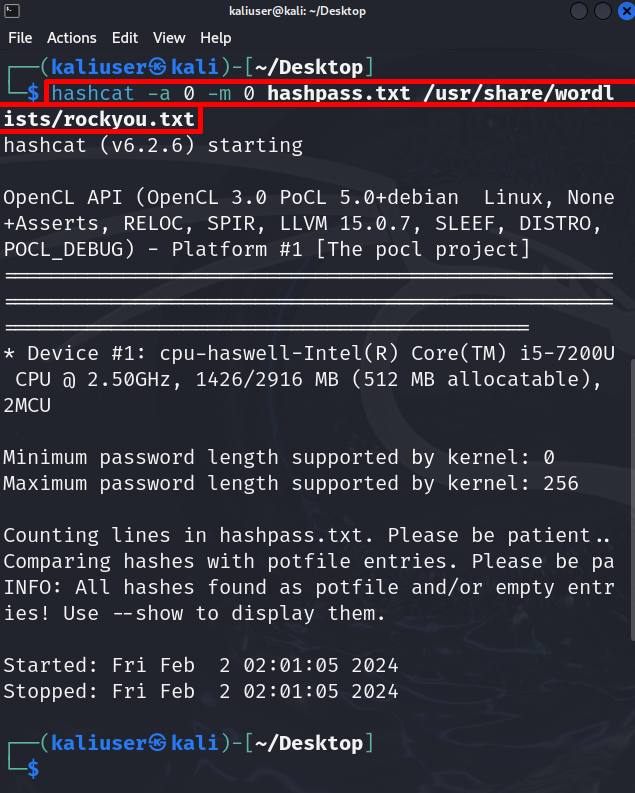

Använd nu hashcat-kommandot för att knäcka lösenordet.

haschcat -a 0 -m 0 hashpass.txt / usr / dela med sig / ordlistor / rockyou.txtHär kan du se den här gången vi har använt ' rockyou.txt ”-fil istället för en personlig ordlista:

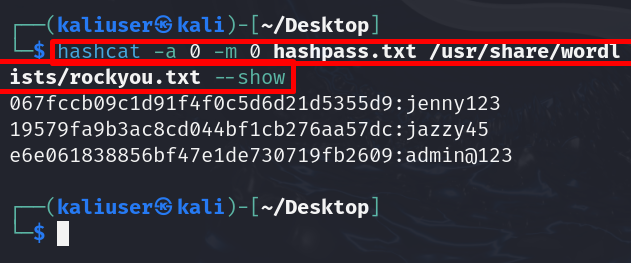

I ovanstående utdata kan du se att hasharna finns men kan inte visas. För att se hasharna lägger du bara till ' -show alternativet i hashcat-kommandot:

haschcat -a 0 -m 0 hashpass.txt / usr / dela med sig / ordlistor / rockyou.txt --show

Vi har utvecklat hur man använder hashcat i Kali Linux.

Slutsats

För att använda hashcat-verktyget i Kali Linux, spara först lösenorden som konverterades i hasharna i ' .Text ' textfil. Efter det, matcha lösenordshasharna med en ordlista textfil som Kalis ordlista fil ' rockyou.txt ' fil. För detta ändamål, använd helt enkelt ' hashcat -a